보안칼럼

이스트시큐리티 보안 전문가의 전문 보안 칼럼입니다.

보안 위협에 노출된 우리의 일상, IoT 취약점을 아시나요?

안녕하세요? 이스트시큐리티입니다.

'IoT(사물인터넷, Internet of Things)'라는 용어를 들었을 때 가장 먼저 어떤 것이 떠오르시나요?

첨단 기술, 편리함, AI 활용 등으로 요즘의 IoT를 표현할 수 있을 텐데요. 많은 매체를 통해서 심심치 않게 접할 수 있으며, 그중에서도 최근 IoT를 활용한 스마트홈 서비스의 광고에서는 사람을 향한 모습들을 통해 우리 일상 깊은 곳에 자리잡으려 하고 있습니다. 불과 몇 년 까지도 SF 영화의 한 장면 혹은 미래라고 여겨지던 광경이 단숨에 현실로 다가왔습니다.

시장이 성장하고 우리의 일상에 IoT 기반의 제품이 보급될 수록 누릴 수 있는 편리함은 늘어갈 것입니다. 하지만, 그 이면에 존재하는 IoT 보안 위협도 현실이며, 늘 염두에 두고 예방해야 합니다.

일상 속 IoT를 둘러싼 보안 위협

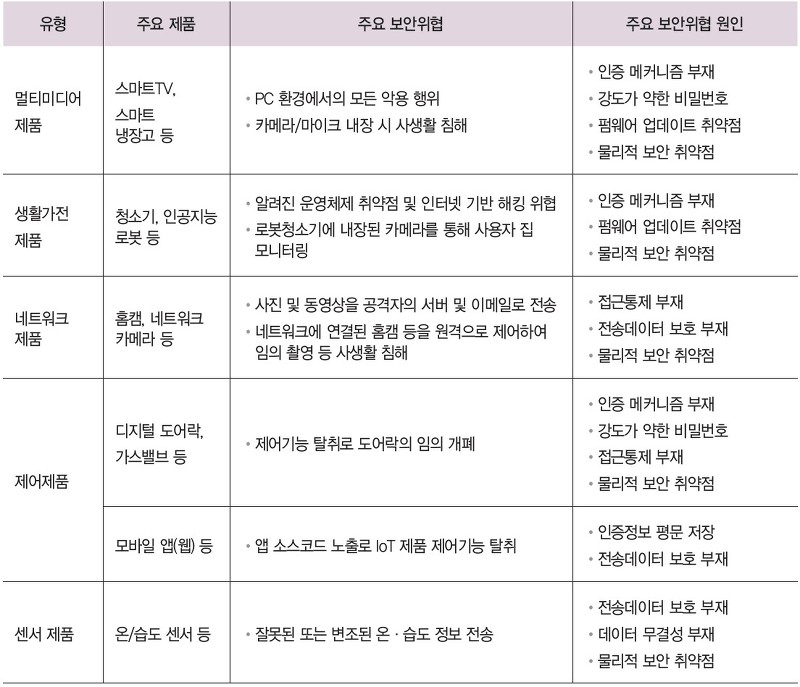

<IoT 제품 유형별 주요 보안 위협>

출처 : 홈·가전 IoT 보안가이드 (한국인터넷진흥원(KISA))

위의 자료에서 알 수 있듯이, 일상에서 접할 수 있는 IoT 제품 유형이 다양해진 만큼 노출될 수 있는 보안 위협 또한 여러가지입니다. 이러한 이유에는 먼저, IoT 기술 자체가 인터넷을 기반으로 구현되어 있어 모든 IoT 제품은 해킹의 대상이 될 수 있기 때문입니다.

또한, IoT 디바이스는 종류와 기능이 각각 다르기 때문에 심한 경우, 최소의 프로세싱 성능과 메모리로 동작해야 하므로 보안 솔루션을 설치할 수 없는 경우도 있습니다. 이외에도 점점 IoT에 대한 관심과 수요가 증가하고 있는데 반해 사용자 보안 의식이 비교적 낮아 기존 가전 제품과 달리 다양한 보안 위협이 존재할 수밖에 없는 실정입니다.

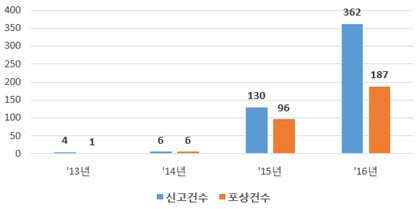

<연도별 IoT 취약점 추이>

출처 : IoT 취약점 신고포상제 운영 현황 (한국인터넷진흥원(KISA))

한국인터넷진흥원(KISA)에서 발표한 IoT 취약점 신고포상제 현황 그래프를 보면, 2013년부터 현재까지 지속적으로 IoT 취약점 신고건수가 증가하고 있음을 알 수 있는데요. 특히, 2015년부터는 IoT 기기의 보급이 확대되면서 IoT 취약점 신고가 급증했다는 것을 한눈에 확인할 수 있습니다.

IoT 취약점 공격 사례

IoT 취약점을 이용한 공격들은 사용자들의 실생활과 밀접한 관련을 가지고 있다 보니, 심각한 사생활 침해를 유발할 가능성이 있습니다. 공격자는 자동화된 공격 툴을 통해 취약한 디바이스에 접속하여 전력 사용량, 영상정보 등을 탈취할 수 있습니다. 이는 사용자의 생활패턴을 충분히 파악할 수 있는 데이터이므로 외부에 노출되었을 시 사생활 침해는 물론 2차적 피해를 야기할 수 있습니다. 이런 보안 위협은 주로 IP 카메라가 해킹된 사례를 통해 확인할 수 있습니다.

1. '인세캠(Insecam)' 사이트 사례

전 세계 약 7만 3천여 대의 IP 카메라가 해킹되어 '인세캠(Insecam)'이라는 사이트를 통해 생중계 되었고 한국에서는 약 6000여개의 IP 카메라가 해킹 되었음. 공격자는 공장 출고 당시 설정된 아이디와 비밀번호를 바꾸지 않은 IP 카메라를 해킹 대상으로 하였으며, 이를 통해 공개된 장소는 가정집과 공연장, 사무실, 공장, 슈퍼마켓, 미용실, 헬스클럽, 수영장, 카페, 피부 관리실 등 다양하며 사이트에는 IP 카메라가 설치된 위도와 경도가 나와 있고 구글 지도를 이용해 해당 위치를 추적할 수 있었던 사례

이외에 IoT 취약점이 발견된 후 업데이트가 이루어 졌음에도 이용자가 해당 업데이트를 적용시키지 않아 무방비 상태로 노출되는 경우도 있었습니다. 이로 인해 IoT 디바이스에 악성코드가 감염되어 DDoS(분산 서비스 거부)공격에 악용되는 사례가 발생하기도 합니다.

2. '미라이(Mirai)' 멀웨어 사례

2016년 10월 주요 도메인 네임 시스템(DNS) 제공업체인 DYN(딘)을 대상으로 한 DDoS 공격이 발생하여 미국 내 주요 1200개 사이트가 3~4 시간이나 마비 되었음. 이는 공격자가 IoT 디바이스들이 알려진 취약점과 출고 당시 기본 패스워드를 사용하고 있는 점을 이용하여 IoT 기기로 봇넷을 만들 수 있도록 해주는 미라이(Mirai) 악성코드를 감염시켰고 이를 DDoS 공격에 이용한 사례

또한 유의해야할 점은, 미라이 악성코드 개발자가 미라이의 소스코드를 해커 커뮤니티에 공개하여 현재까지 새로운 미라이 변종 악성코드가 계속해서 개발되고 있다는 것입니다. 이러한 악성코드의 형태가 아니더라도 IoT 취약점을 겨냥한 해킹 수법은 아래 사례와 같이 나날이 새롭게 그리고 좀더 고도화된 수법으로 등장하고 있습니다.

3. 공유기 취약점으로 악성 앱 감염 사례

공격자는 취약한 공유기 비밀번호를 악용하여, 대량 해킹으로 스마트폰 13,501대에 악성 앱을 감염시킨 후 탈취한 정보를 이용하여 포털사이트 계정 11,256개를 부정하게 생성한 사례

이 밖에도, 공격자들의 단골 공격 수단인 랜섬웨어가 커넥티드카, 웨어러블, 의료 기기 등의 스마트 기기를 인질로 잡게되면 그 피해 규모와 범위는 상상을 초월할 것으로 예상됩니다.

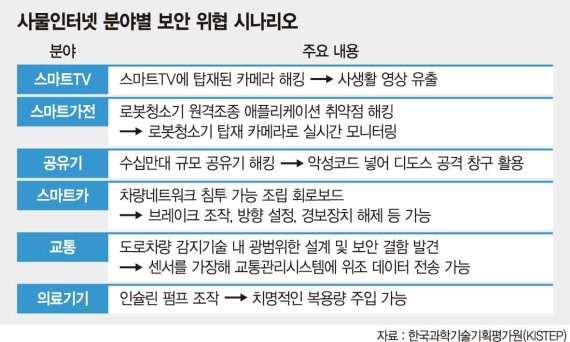

<IoT 분야별 보안 위협 시나리오>

출처 : 파이낸셜 뉴스(2016.10.23)

소개해드린 사례들에는 IoT 기기 자체의 결함이 취약점인 경우도 있지만, 사용자가 스스로 IoT 보안을 위해 기본적인 조치를 취할 수 있는 부분도 분명 존재합니다.

그렇다면 IoT 디바이스들을 안전하게 이용하기 위해서 사용자분들이 직접 실천할 수 있는 예방 수칙을 알아보도록 하겠습니다.

직접 실천할 수 있는 IoT 취약점 예방 수칙

1. 패스워드 설정

대부분의 IoT 디바이스 사용자는 관리자 혹은 접속 가능한 계정의 패스워드를 출고 당시 기본 패스워드 그대로 사용하거나, 안전하지 않은 패스워드를 사용하는 등 패스워드 설정 미흡으로 정보 유출이 일어나곤 합니다. 그러므로 초기 패스워드를 주기적으로 변경하고 추측이 어려운 비밀번호를 설정하여 비인가된 사용자의 접근을 방지하여야 합니다.

2. 암호화 설정

IoT 디바이스 통신에 암호화를 이용하지 않거나, 취약한 암호 방식을 사용할 경우, 공격자는 암호 알고리즘의 취약점을 이용해 디바이스에 접근하여 사용자의 영상 정보와 같은 특정 정보를 탈취할 수 있습니다. 이와 같은 보안 위협을 방지하기 위해서 IoT 디바이스 간 송/수신하는 데이터의 암호화가 필요합니다. 때문에 안정성을 보장하는 보안 통신 프로토콜인 HTTPS(SSL/TLS 등) 기반 보안 설정이 가능한 제품 이용을 권장하며, IoT 기기를 통해 수집된 개인정보 전송 시 보안 프로토콜을 적용하여 전송하는지 확인합니다.

3. 접근제어 설정 - IP/MAC 주소 인증

보안위협을 방지하기 위하여 인가된 사용자인지 확인하고, 비인가자의 보안 위협에 대응할 수 있도록 ID, 패스워드 외에 IP나 MAC 주소 필터링 등의 다양한 인증 수단을 이용하는 IoT 디바이스인지 체크합니다.

4. 펌웨어 업데이트

알려진 취약점으로 인한 악성코드 감염, 정보 유출 등을 방지하기 위해서 제조사에서 알려진 취약점을 해결한 버전을 배포하였는지 보안 공지 내용을 정기적으로 확인하는 등 펌웨어를 늘 최신 버전으로 유지할 수 있도록 해야합니다.

5. IoT 보안 취약점 집중 신고기간

한국인터넷진흥원(KISA)가 운영하는 IoT 침해사고 예방을 위한 버그바운티(신고포상제)의 일환으로, 실생활에서 사용되는 IoT 디바이스에 영향을 줄 수 있는 신규 보안취약점을 신고하여 해결조치를 요청할 수도 있으며 일부의 경우 신고 포상금도 받을 수 있습니다.

IoT 기기들을 이용한 보안 위협이 일반 사용자들의 삶까지 직접적으로 위협할 수 있다는 우려는 이미 훨씬 전부터 존재해 왔음에도 단순한 공격에도 많은 IoT 기기들이 노출되어 있습니다. 기존의 엔드포인트 기기의 보안 위협에 비해 기기 자체에 추가적인 보안 수단을 도입하기엔 제약이 있어, 사용자의 보안 의식이 상대적으로 더욱 중요한 역할을 하는 분야라고 볼 수 있습니다.

혹시나 IoT 보안 취약점에 노출되어 있지는 않은지, 한번 더 체크하시고 정기적으로 살펴보시길 당부 드립니다.