로그인 상태를 가로채는 앱을 통한 개인정보 유출 주의

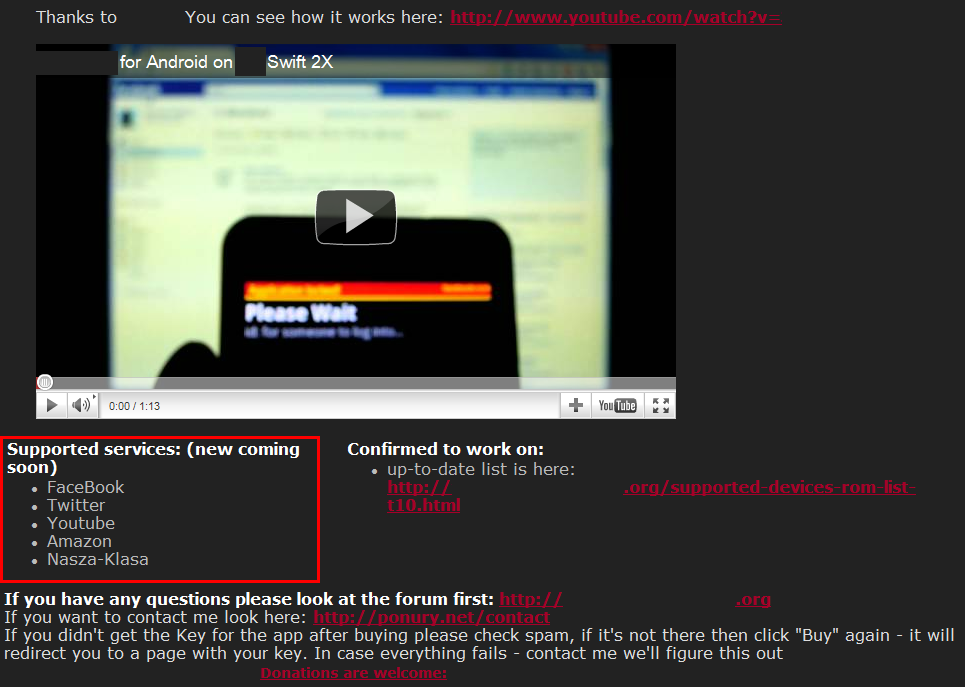

안녕하세요 이스트소프트 알약보안대응팀입니다.ARP Spoofing 공격으로 해외 유명 웹사이트의 로그인 정보(세션)을 가로채는 안드로이드 앱(App)이 유료로 판매되고 있어 이를 악용한 2차 피해가 우려되고 있습니다.

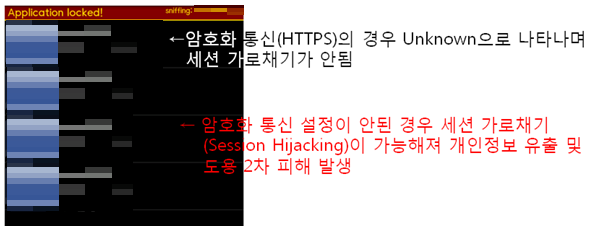

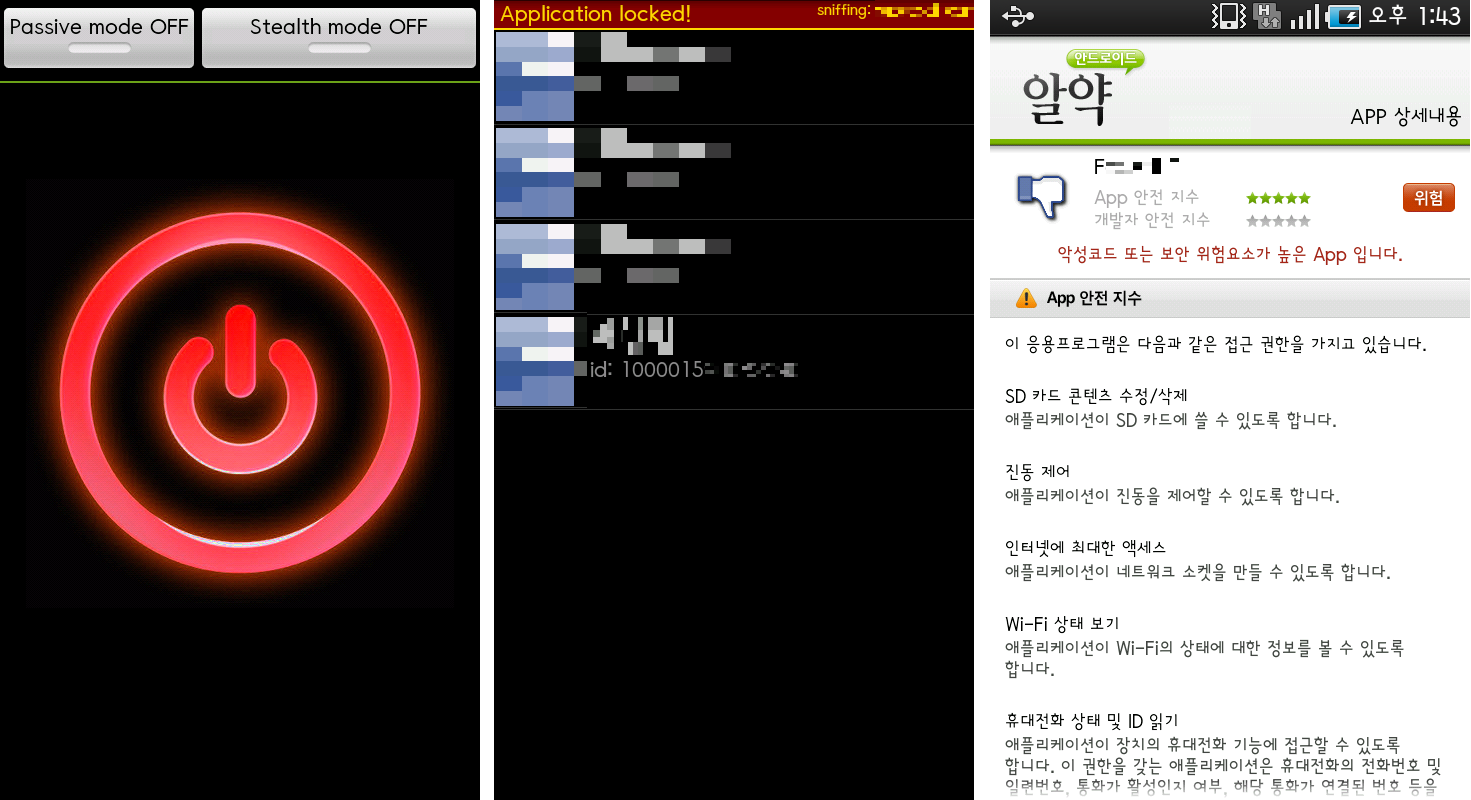

이번에 발견된 앱(App)은 루팅된 안드로이드 OS에서 동작하며, AP와 연결된 네트워크 주변 PC들의 쿠키 및 세션 정보를 ARP Spoofing을 통해 가져오고, 바로 로그인 여부를 확인해볼 수 있습니다. 또한 유/무료 제품 사용 여부에 따라 기능의 차이가 있고, PC에서 사용 중인 PCAP 라이브러리를 ARM CPU 기반의 스마트폰으로 포팅해 ARP Spoofing을 스마트폰에서 직접 실행시킬 수 있는 특징을 가지고 있습니다. 만약 악의적인 목적으로 공공장소의 와이파이(WI-FI) 네트워크에 연결시킨다면 함께 연결된 PC와 노트북 사용자의 로그인 상태를 가로챌 수 있고, 이를 통해 개인정보 유출 및 도용, 피싱 같은 피해가 추가로 발생할 수 있습니다.

[요약]

▷ 비밀번호를 몰라도 같은 네트워크에 위치한 다른 PC의 로그인 상태를 그대로 가로챌 수 있음▷ ARP Spoofing을 유발할 수 있는 능력이 스마트폰으로 확대됨▷ 암호화 통신(HTTPS)를 사용하면 로그인 세션 가로채기 피해를 예방할 수 있음

[사용자 대책]

현재 일부 해외 유명 웹사이트에서 암호화 통신이 선택 사항으로 분류되어 있기 때문에 사용자의 추가적인 설정이 필요합니다. 암호화 통신 설정을 위해 환경설정의 “안전한 브라우징(HTTPS)” 혹은 “Always use HTTPS” 항목을 선택하면 암호화 통신이 가능합니다.

<F* 앱을 통한 로그인 세션 가로채기(Session Hijacking) 및 알약에서의 탐지 화면>

<제작자가 소개한 로그인 세션 가로채기 대상 사이트>