ARP Spoofing 공격을 실행하는 온라인 게임 계정 탈취 악성코드 주의

안녕하세요 이스트소프트 알약보안대응팀입니다.

현재 MS10-002, MS10-018 인터넷 익스플로러 취약점을 이용해 PC를 감염시키고, ARP Spoofing 공격과 온라인 게임 계정을 탈취하는 악성코드의 감염이 급증하고 있어 PC 사용자들의 주의가 필요합니다. 지난 주말 국내 다수의 웹사이트가 해킹을 당해 웹사이트를 방문한 사용자PC로 하여금 악성코드를 다운로드 받는 스크립트들이 추가된 동향이 포착되었으며, 악성코드에 감염된 PC는 던전앤파이터, 아이온, 메이플 스토리 등의 온라인 게임 계정을 탈취하고, 추가 감염을 위해 ARP Spoofing 공격을 실행하기 때문에 외부와의 인터넷 연결이 원활하지 않을 수 있습니다.

현재 알약에서는 이들 악성코드에 대해 S.SPY.OnlineGames.kv, S.SPY.OnlineGames.kb, V.DWN.Onlinegame.PA.Gen로 진단하고 있으므로, 반드시 알약을 설치하여 DB를 항상 최신버전을 유지해 주시고, 실시간 감시 기능을 활성화 해주시기 바랍니다. 만약, 인터넷 연결이 원활하지 않아 알약 업데이트가 되지 않는 PC의 경우 정상적으로 인터넷 연결이 되는 PC에서 알약 전용백신을 내려 받아 치료하시기 바랍니다.

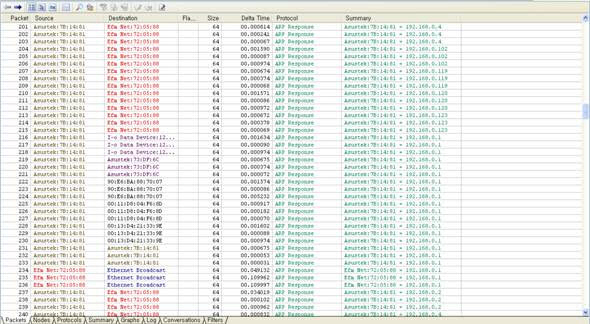

<악성코드 감염 PC에서 과도한 ARP Response 패킷이 발생하는 화면>

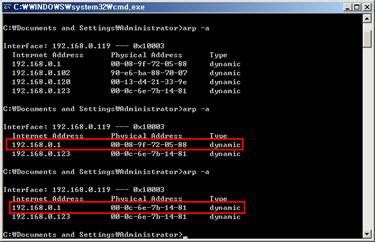

<과도하게 발생된 ARP Response 패킷으로 인해 잘못된 게이트웨이 MAC 주소로 변경되게 되고 결과적으로 인터넷 연결이 원활하지 않게 됩니다>

[치료 방법]

1) 알약 사용자께서는 DB를 항상 최신버전으로 유지해 주시고, 실시간 감시 기능을 활성화 시켜 주시기 바랍니다.2) 현재 알약에서는 해당 악성코드 파일들을 S.SPY.OnlineGames.kv, S.SPY.OnlineGames.kb, V.DWN.Onlinegame.PA.Gen로 진단하고 있으며, 제거가 가능합니다. 이미 감염된 PC에서는 반드시 알약을 설치하여 최신 DB로 업데이트 한 후 기본/정밀 검사를 실시해야 합니다.

※ 인터넷 연결이 원활하지 않은 PC의 경우 알약 전용백신을 정상적으로 인터넷 연결이 되는 PC 에서 내려 받아 치료해야 합니다.

[전용백신 다운로드]

전용백신 다운로드[예방 방법]

※ 현재 악성코드를 다운로드 받는 서버들이 계속 활동 중이므로 주의가 요구됩니다.1) 알약 DB 업데이트 상황을 항상 최신으로 유지해야 합니다.2) 알약의 실시간 감시를 항상 활성화시켜 악성코드가 PC로 진입하지 못하도록 차단합니다.3) PC에 MS10-002 및 MS10-018 패치를 반드시 적용해야 합니다.4) PC의 명령 프롬프트에서 “arp -s 게이트웨이 IP 주소 게이트웨이 MAC 주소”를 입력하면 Static으로 게이트웨이의 주소들이 고정되어 ARP Spoofing 공격으로 인해 발생되는 인터넷 불가 현상을 예방하실 수 있습니다.예) arp -s 192.168.0.1 00-05-5B-84-A1-DE

[네트워크 관리자 안내]

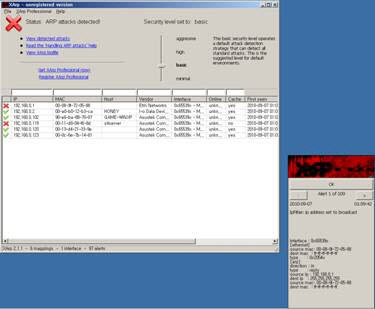

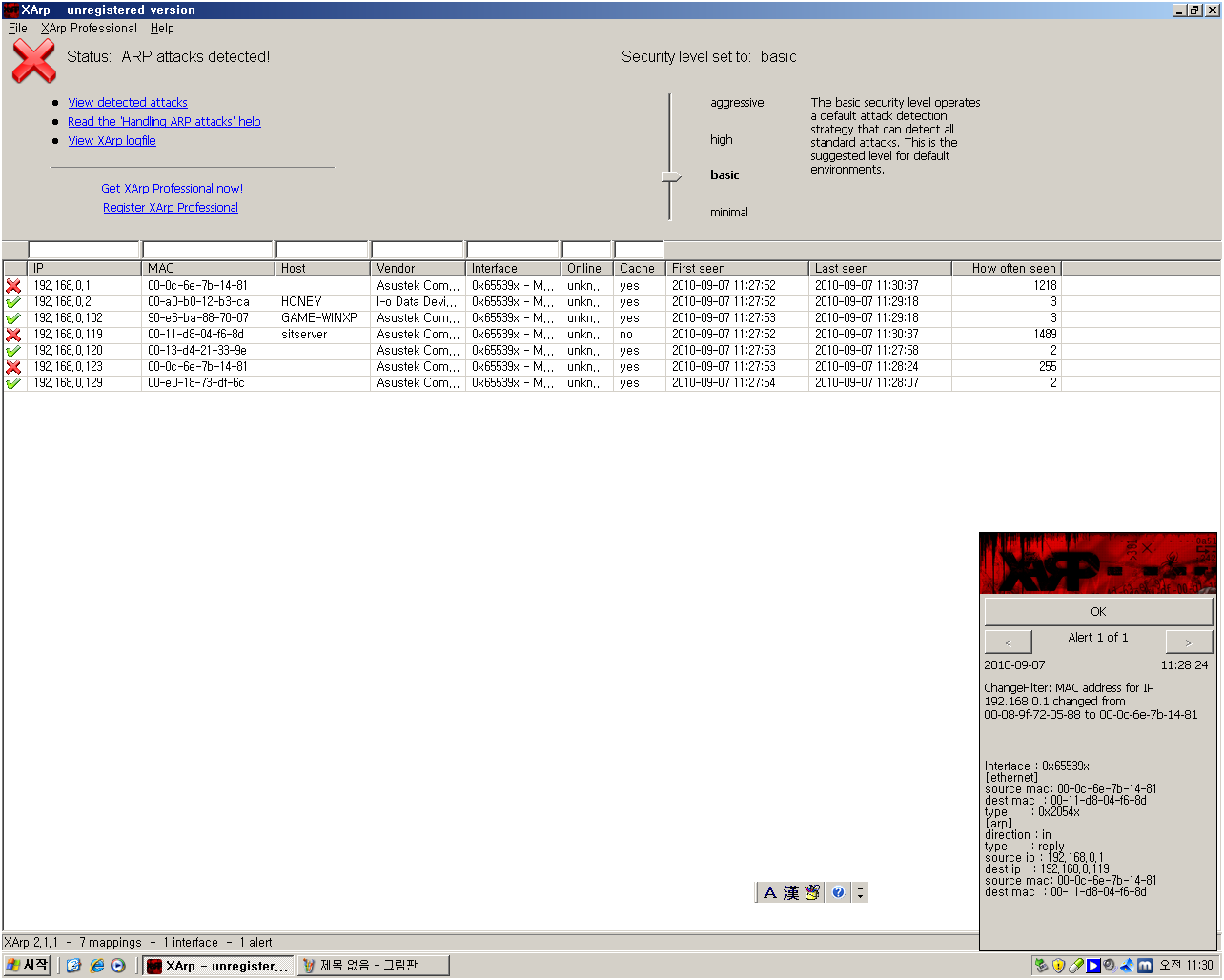

xArp 프로그램(무료)를 PC에 설치해 실행하면 아래와 화면과 같이 ARP Spoofing 공격 여부를 탐지하실 수 있습니다. 참고로, 명령 프롬프트에서 “arp -a” 명령을 이용해 중복 MAC 주소를 찾아내 탐지하는 방법도 있습니다.xArp 다운로드 주소 : http://www.chrismc.de/development/xarp/index.html

<xArp 프로그램의 ARP Spoofing 공격 탐지 화면>

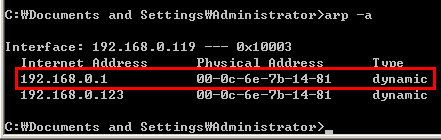

<게이트웨이와 감염PC의 MAC 주소가 중복되어 있는 ARP Spoofing 공격 상태 화면>

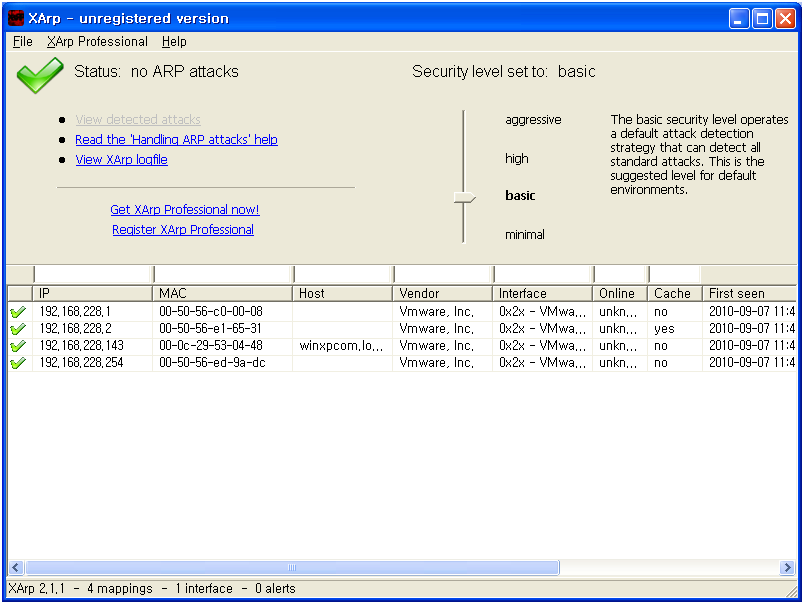

[ARP Spoofing 정상 상황]

ARP Spoofing 공격이 발생하지 않는 PC에서는 초록색 체크 마크가 나타나게 됩니다.

<정상 PC 상태 화면>

[ARP Spoofing 공격 상황]

일반적으로 끝자리 1번 IP 주소가 게이트웨이(Gateway)인데 1번을 제외한 빨간색 X자 표시가 된 곳을 ARP Spoofing 공격 패킷이 발송되고 있다고 의심해볼 수 있습니다.아래의 예제 그림에서는 감염 PC(IP 주소 : 192.168.0.123)의 MAC 주소(00-0c-6e-7b-14-81)과 게이트웨이 (IP 주소 : 192.168.0.1)의 MAC 주소(00-0c-6e-7b-14-81)가 중복되어 있으므로 192.168.0.123번 PC에서 ARP Spoofing 공격이 일어나고 있음을 확인할 수 있습니다. 참고로, 192.168.0.119번에서는 xARP 설치 실행한 감염되지 않은 클린(Clean) PC로 192.168.0.129 으로부터 ARP Spoofing 공격을 받아 빨간색으로 표시되었습니다.

<xArp 검사 화면>

마지막으로, 사내 전체 PC에 알약 백신이나 전용백신을 이용해 점검, 치료하는 것을 강력히 권해드립니다.

[참고 사이트]

MS10-002 취약점 정보 :알약 홈페이지 : http://alyac.altools.co.kr/SecurityCenter/Analysis/WeaknessView.aspx?id=20Microsoft : http://www.microsoft.com/korea/technet/security/Bulletin/ms10-002.mspx

MS10-018 취약점 정보 :알약 홈페이지 : http://alyac.altools.co.kr/SecurityCenter/Analysis/WeaknessView.aspx?id=30Microsoft : http://www.microsoft.com/korea/technet/security/bulletin/ms10-018.mspx