ESRC 10월 스미싱 트렌드 보고서

10월 스미싱 공격은 9월과 마찬가지로 건강 관련 스미싱 공격이 주를 이루고 있었습니다. 그러나 건강검진을 키워드로 하는 스미싱 공격은 9월 대비 25% 정도 감소하였습니다. 반면 택배 스미싱 공격이 28% 증가하였습니다. 주요 스미싱 공격 키워드가 건강검진에서 다시 택배로 회귀하고 있음을 알 수 있습니다.

10월의 스미싱 트렌드를 살펴보겠습니다.

ESRC에서 수집 한 10월의 스미싱 공격을 데이터와 통계를 통해 살펴보도록 하겠습니다.

10월 한 달간 수집된 스미싱을 키워드로 분류하면 다음 표와 같습니다.

키워드 | SMS 내용 |

택배 | 택배 도착 등의 문구로 구성 |

금융 | 대출과 연관된 문구로 구성 |

건강검진 | 건강 검진 결과 등의 문구로 구성 |

[표 1] 수집 스미싱 문자들의 키워드 기반 분류

다음 그림은 스미싱 키워드 별 발견 비율을 보여주고 있습니다.

[그림 1] 스미싱 키워드 별 비율

그림을 살펴보면 스미싱 공격의 대부분이 건강검진과 택배 스미싱에 집중되어 있음을 알 수 있습니다.

공격 비율을 살펴보면 건강 검진 관련 스미싱 문자가 49.21%를 차지하고 있으며 이어서 택배 스미싱이 전체 스미싱 공격의 48.63%, 금융 관련 스미싱 문자가 2.16%를 차지하고 있습니다.

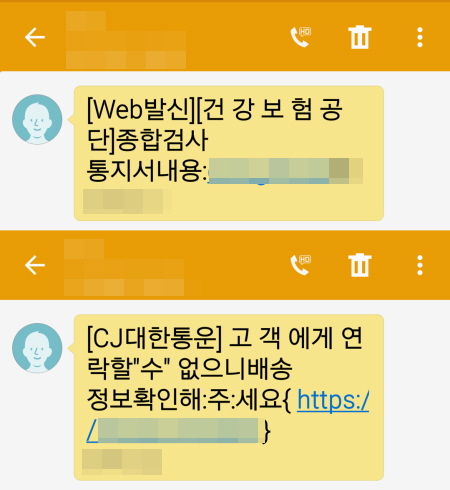

다음 그림은 발견된 스미싱 문자들의 화면입니다.

[그림 2] 스미싱 문자

각 키워드 별 주요 스미싱 문자들을 살펴보도록 하겠습니다. 발견 비율은 스미싱 키워드 별로 분류된 문자 내에서의 비율입니다. 가장 많이 발견되고 있는 건강검진 스미싱 문자부터 살펴보도록 하겠습니다.

다음 표는 발견 비율이 높은 상위 10개의 건강 검진 스미싱 문자들을 정리한 것입니다.

건강검진 | 발견비율 |

[Web발신][건 강 보 험 공 단]종합검사 통지서내용:xxx.xxxx[.]sale | 58% |

[Web발신][국가보험공단]종합진검진내용 정상발송.결과조회[xxx.xxxx[.]press] | 12% |

[Web발신] [※행정안전부※] 검→진통보서 발송완료. 내용안내:xxx.xxxx[.]cash | 11% |

[Web발신] < *건 강 보 험 공 단* >종합,신체,검진보고서 내용조회:xxxx.xxxx[.]vin | 2.3% |

[Web발신] [*국민건강보험*] 종합검사 진단내역발송 내용조회;xxx.xxxx[.]pub | 2.3% |

[Web발신][국가보험공단]종합건강검진 진단서내용조회:xxx.xxxx[.]top | 2.3% |

[Web발신][*건 강 관 리 협 회*]종합검진 통지내용보기:xxxx.xxxx[.]group | 2% |

[Web발신][*건 강 관 리 협 회*]종합검진 진단내용확인:xxx.xxxx[.]group | 2% |

[Web발신][*국민건강보험*]종합건강검사 통보서발송.내용조회:xxx.xxxx[.]press | 1% |

[Web발신] 한국의료재단 IFC종합검진센터 검진내용 발송완료. 내용조회:xxx.xxxx[.]tech | 1% |

[표 2] 건강 검진 스미싱

건강 검진 관련 스미싱 공격은 코로나의 확산세를 이용하여 공격 횟수가 증가하다 최근 위드 코로나등의 영향으로 다시 감소하고 있는 것으로 판단됩니다.

다음은 택배 스미싱 문자들을 정리한 것입니다.

택배 | 발견비율 |

[CJ대한통운] 고 객 에게 연 락할"수" 없으니배송 정보확인해:주:세요{ hxxps://me2[.]kr/xxxxx } | 81% |

[대한통운](알림문자)03/16배송예정물품/“”주소확인바랍니다:< hxxps://c11[.]kr/xxxx > | 2% |

본점에서 주문하신 상품은 발송되었으니 살펴봐 주세요 hxxp://tinyurl[.]com/xxxxxxxx | 1.4% |

구매 한 선물은 CJ택배에서 배송되었으며 배송 시간은 다음과 같습니다. hxxp://shorturl[.]at/xxxxxx | 0.8% |

[Web발신] {C*J대한}운송장번호[3379****6897]*주*소지미확인 반송처리주소확인:xx.xxxxxxxx[.]cn | 0.5% |

[표 3] 택배 스미싱

택배 스미싱 공격은 다시 증가세에 있습니다. 위드 코로나와 함께 스미싱 공격의 키워드를 건강 검진에서 다시 택배로 전환하는 것으로 판단됩니다.

다음은 금융 기관을 사칭하는 스미싱 문자들을 살펴보겠습니다.

금융 | 발견비율 |

<ooo뱅크> 고유코드로 발급된 모바일 신청서 입니다. hxxp://xxx.xx.xxx[.]104 결과확인후연락 드리겠습니다 | 7% |

안녕하세요 OOO대리입니다 저희 OO은행 신청서 보내드립니다(다운로드 해주시고 말씀부탁드릴게요) hxxp://xxx.xxx.xxx[.]47:7777/download/ | 7% |

hxxp://xxx.xx.xx[.]7/dsuiyre/ 상담도와드린 OOO 대리입니다 설치후 신청서 작성해주시고 바로 답변주세요 | 6% |

[OOO저축은행] 모바일 신청으로 더 낮아지는 금리 hxxp://xxx.xxx.xxx[.]98/sbiFdp270/ | 6% |

OO은행 접수팀 <oo은행> 휴대폰인증서비스 hxxp://x.xxx.xxx[.]189 | 6% |

[표 4] 금융 기관 사칭 스미싱

금융기관을 사칭하는 스미싱 공격은 꾸준하게 진행되고 있으며 1 금융권부터 저축은행, 심지어 핀테크 은행까지 가리지 않고 사칭하고 있습니다.

길어지는 코로나 시국으로 인해 경제적인 어려움을 겪고 계신 분들이 주로 금융기관 사칭 스미싱의 위협에 노출될 확률이 높을 수 있습니다. 이에 한층 더 각별한 주의가 필요할 것으로 생각됩니다.

다른 악성 앱 공격도 그렇겠지만 스미싱 공격 또한 사전 예방이 가장 중요합니다. 스마트폰을 사용하시는 분들은 스스로 보안의식을 고취시킬 필요가 있으며 스미싱에 대한 경각심을 가져야 하겠습니다.

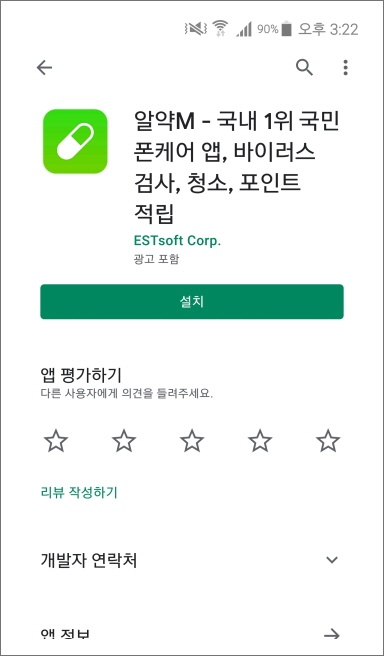

스미싱의 예방 방법은 비교적 간단합니다. 문자 내의 URL 링크를 클릭하지 않거나 다운로드한 악성 앱을 설치하지 않으면 됩니다. 그리고 알약M과 같이 신뢰할 수 있는 백신 앱을 설치하여 사용하는 것도 피해를 예방하는 데 도움이 됩니다.

[그림 3] 구글 플레이 스토어 - 알약M 설치 페이지

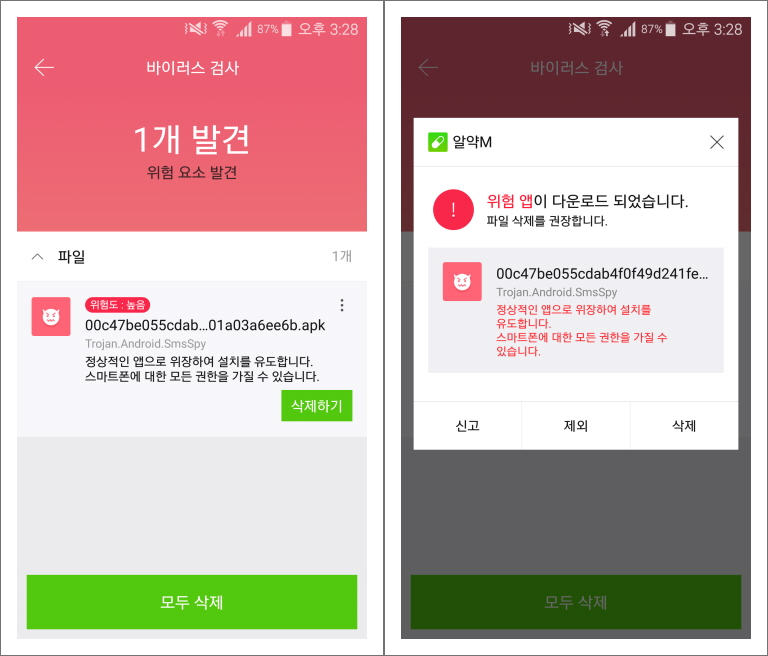

알약M의 악성 앱 탐지 화면

[그림 4] 스미싱 악성 앱 탐지 화면