Microsoft Edge 프로그램을 위장하여 유포중인 Chaos랜섬웨어 주의!

Microsoft Edge 프로그램을 위장한 랜섬웨어가 유포되고 있어 사용자들의 주의가 필요합니다.

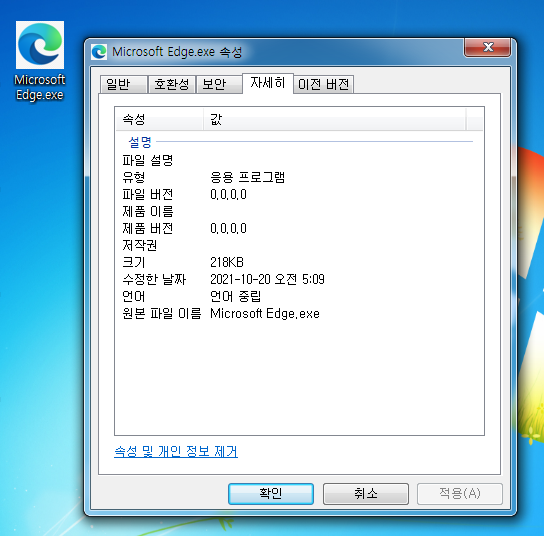

해당 랜섬웨어는 Microsoft가 개발한 엣지(Edge)브라우저로 위장하여 유포되고 있습니다.

수정한 날자는 2021년 10월 20일로 최근에 제작된 것을 알 수 있습니다. 만일 사용자가 해당 파일을 정상 Microsoft Edge 브라우저로 오인하여 실행할 경우 Chaos 랜섬웨어가 실행되게 됩니다.

암호화 대상 확장자 및 폴더는 다음과 같습니다.

암호화 대상 확장자

".txt",".jar",".dat",".contact",".settings",".doc",".docx",".xls",".xlsx",".ppt",".pptx",".odt",".jpg",".mka",".mhtml",".oqy",".png",".csv",".py",".sql",".mdb",".php",".asp",".aspx",".html",".htm",".xml",".psd",".pdf",".xla",".cub",".dae",".indd",".cs",".mp3",".mp4",".dwg",".zip",".rar",".mov",".rtf",".bmp",".mkv",".avi",".apk",".lnk",".dib",".dic",".dif",".divx",".iso",".7zip",".ace",".arj",".bz2",".cab",".gzip",".lzh",".tar",".jpeg",".xz",".mpeg",".torrent",".mpg",".core",".pdb",".ico",".pas",".db",".wmv",".swf",".cer",".bak",".backup",".accdb",".bay",".p7c",".exif",".vss",".raw",".m4a",".wma",".flv",".sie",".sum",".ibank",".wallet",".css",".js",".rb",".crt",".xlsm",".xlsb",".7z",".cpp",".java",".jpe",".ini",".blob",".wps",".docm",".wav",".3gp",".webm",".m4v",".amv",".m4p",".svg",".ods",".bk",".vdi",".vmdk",".onepkg",".accde",".jsp",".json",".gif",".log",".gz",".config",".vb",".m1v",".sln",".pst",".obj",".xlam",".djvu",".inc",".cvs",".dbf",".tbi",".wpd",".dot",".dotx",".xltx",".pptm",".potx",".potm",".pot",".xlw",".xps",".xsd",".xsf",".xsl",".kmz",".accdr",".stm",".accdt",".ppam",".pps",".ppsm",".1cd",".3ds",".3fr",".3g2",".accda",".accdc",".accdw",".adp",".ai",".ai3",".ai4",".ai5",".ai6",".ai7",".ai8",".arw",".ascx",".asm",".asmx",".avs",".bin",".cfm",".dbx",".dcm",".dcr",".pict",".rgbe",".dwt",".f4v",".exr",".kwm",".max",".mda",".mde",".mdf",".mdw",".mht",".mpv",".msg",".myi",".nef",".odc",".geo",".swift",".odm",".odp",".oft",".orf",".pfx",".p12",".pl",".pls",".safe",".tab",".vbs",".xlk",".xlm",".xlt",".xltm",".svgz",".slk",".tar.gz",".dmg",".ps",".psb",".tif",".rss",".key",".vob",".epsp",".dc3",".iff",".onepkg",".onetoc2",".opt",".p7b",".pam",".r3d"

암호화 폴더

Desktop, Links, Contacts, Desktop, Documents, Downloads, Pictures, Music, OneDrive, Saved Games, Favorites, Searches, Videos, %appdata%, %CommonDocuments%, %CommonPictures%, %CommonMusic%, %CommonVideos%, %CommonDesktopDirectory%

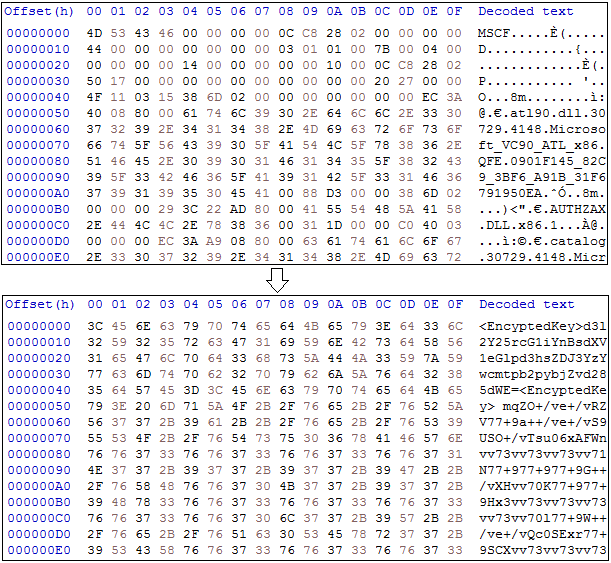

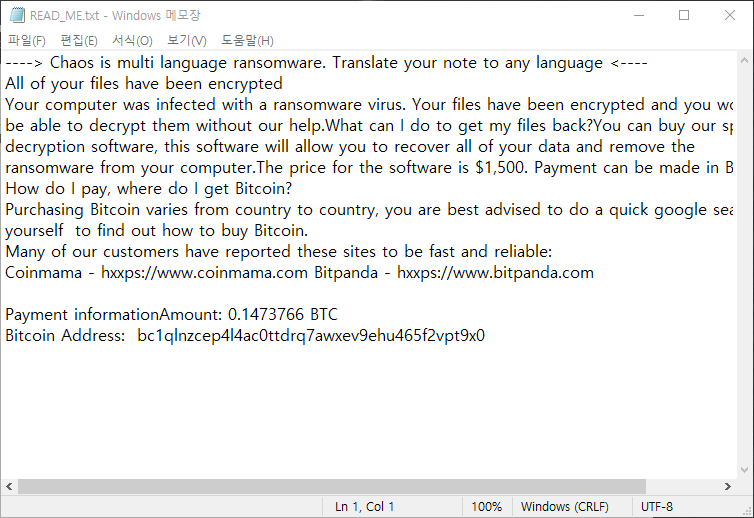

파일 암호화 후 확장자를 [기존 파일명.확장자].랜덤한 4자리 문자열로 변경하며, ‘README.txt’ 파일명을 가진 랜섬노트를 띄웁니다. 랜섬노트에는 파일 복호화를 위해 랜섬노트에서 안내하는 비트코인 주소로 0.1473766BTC를 보내라는 내용이 포함되어 있습니다.

코드 상에는 감염 후 배경을 변경하는 로직이 포함되어 있지만 이미지 파일이 포함되어 있지 않아 감염 후에 따로 바탕화면이 변경되거나 하지는 않습니다.

현재 알약에서는 해당 랜섬웨어에 대해 Trojan.Ransom.Filecoder로 탐지중에 있습니다.