[Trojan.Android.Banker] 악성코드 분석 보고서

최근에도 스미싱 공격은 꾸준하게 발생하고 있으며 [그림 1]과 같이 키워드별 발견 비율을 확인할 수 있습니다. 건강검진 결과를 미끼로 유포되는 문자들이 압도적으로 많지만 꾸준하게 수사기관을 사칭하는 문자도 발견되고 있으며 여러 가지 버전으로 바뀌어 왔습니다.

문자 내용 |

본인 등본상 주거지로 2회에 걸쳐 해당서류 발송을 하였으나 반송으로 인하여 부득이하게 통신고지 해드립니다. 빠른 시일내에 상기 연락처로 연락주시기 바랍니다. 연락처 : 010-****-**** |

검찰을 사칭할 때는 연락을 통해 접근하거나 이미지를 활용한 문자를 보내 접근해오고 있습니다. 따라서 통화 시 앱 설치를 유도한다면 주의 깊게 살펴볼 필요가 있습니다.

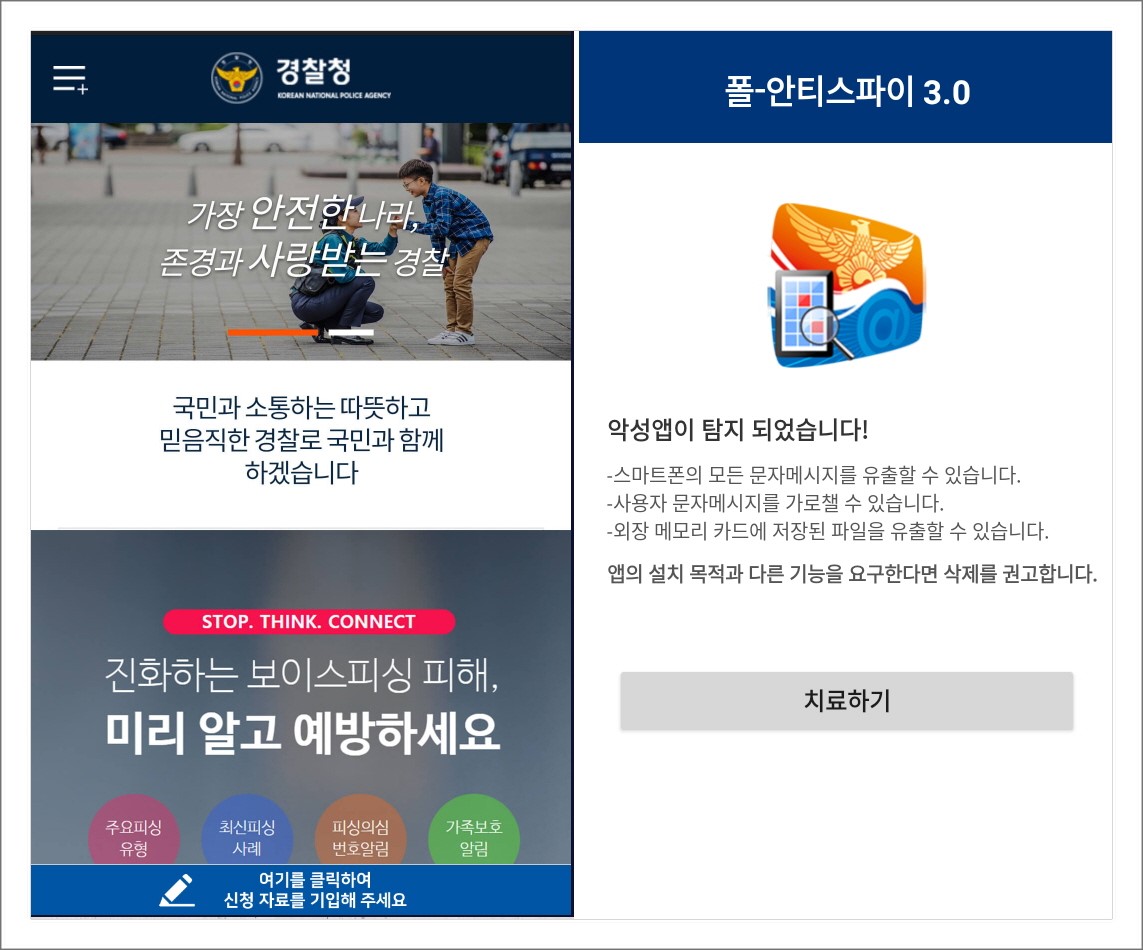

[그림] 여러 방식

수사기관을 사칭하는 앱은 여러 방식으로 꾸준하게 유포되고 있습니다. [그림]과 같이 사이트를 구축하거나 실제 있는 앱을 그대로 복사하여 만들었기 때문에 입력 폼과 완료, 실패 메시지 등이 동일합니다. 따라서 스마트폰 사용자의 주의가 요구되며 공식 사이트에서 앱을 설치하는 것을 권장합니다.

다음은 악성 앱 공격의 예방 및 대응 방법입니다.

- 악성 앱 예방

1) 출처가 불분명한 앱은 설치하지 않는다.

2) 구글 플레이 스토어 같은 공식 사이트에서만 앱을 설치한다.

3) SMS나 메일 등으로 보내는 앱은 설치하지 않는다.

- 악성 앱 감염 시 대응

1) 악성 앱을 다운로드만 하였을 경우 파일 삭제 후 신뢰할 수 있는 백신 앱으로 검사 수행.

2) 악성 앱을 설치하였을 경우 신뢰할 수 있는 백신 앱으로 검사 및 악성 앱 삭제.

3) 백신 앱이 악성 앱을 탐지하지 못했을 경우

A. 백신 앱의 신고하기 기능을 사용하여 신고.

B. 수동으로 악성 앱 삭제

자세한 내용은 보안동향보고서에서 확인하실 수 있으며, 현재 알약에서는 관련 악성코드를 'Trojan.Android.Banker' 로 진단하고 있습니다.