북한 연계 해킹조직 코로나19 백신접종 전자문서 사칭으로 공격중

북한 연계 조직이 코로나19 3차 백신접종 전자문서로 위장한 해킹 메일을 유포중에 있어 사용자들의 주의가 필요합니다.

해당 이메일은 주로 특정분야 전문가들을 대상으로 유포되고 있어 분명한 목적을 가진 공격으로 추정됩니다.

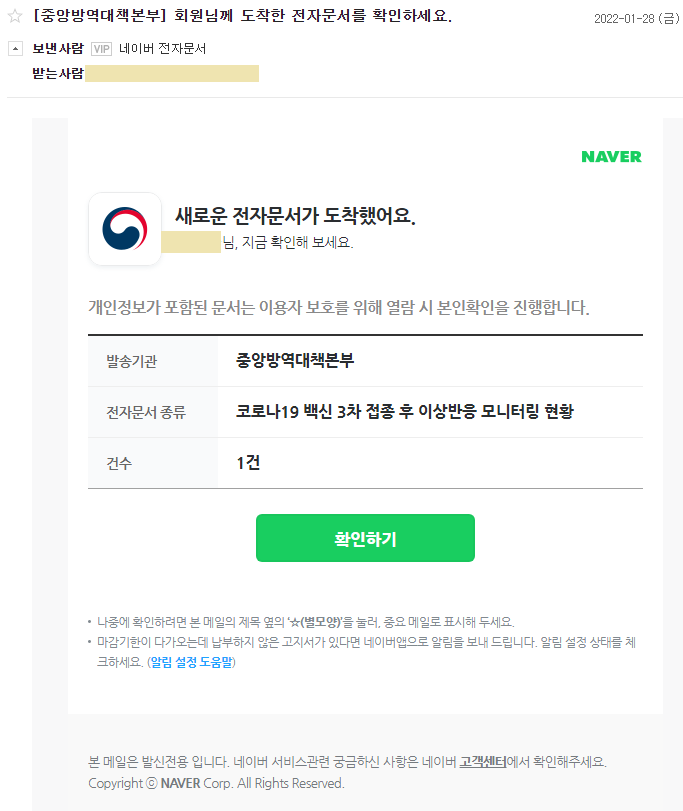

이번에 발견된 이메일은 중앙방역대책본부를 위장하고 있으며, 코로나19 백신 3차 접종 후 이상반응 모니터링 현황의 제목으로 사용자의 클릭을 유도합니다.

만일, 사용자가 '확인하기' 버튼을 누르면, 네이버 로그인창을 위장한 피싱 사이트로 넘어갑니다.

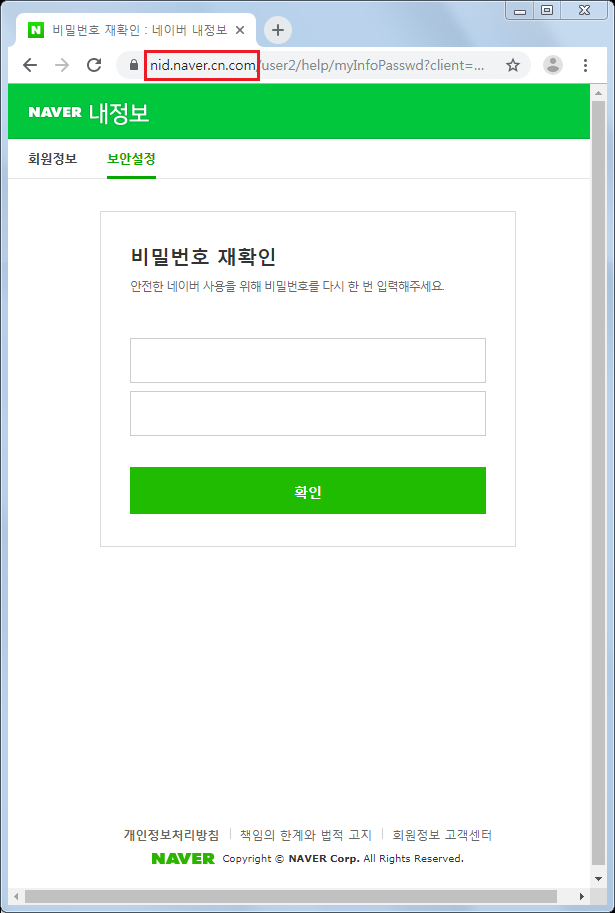

피싱 사이트 링크는, 실제 네이버 로그인 페이지 주소인 nid.naver.com을 교묘하게 위장하고 있습니다.

만일 사용자가 해당 페이지를 실제 페이지로 오인하여 계정정보를 입력한다면, 입력한 계정정보는 공격자의 서버로 전송되게 됩니다. 이후 공격자는 계정정보가 탈취되었다는 사실을 사용자로 하여금 인지하지 못하도록 네이버 문서함을 위장한 피싱 페이지로 이동시킵니다.

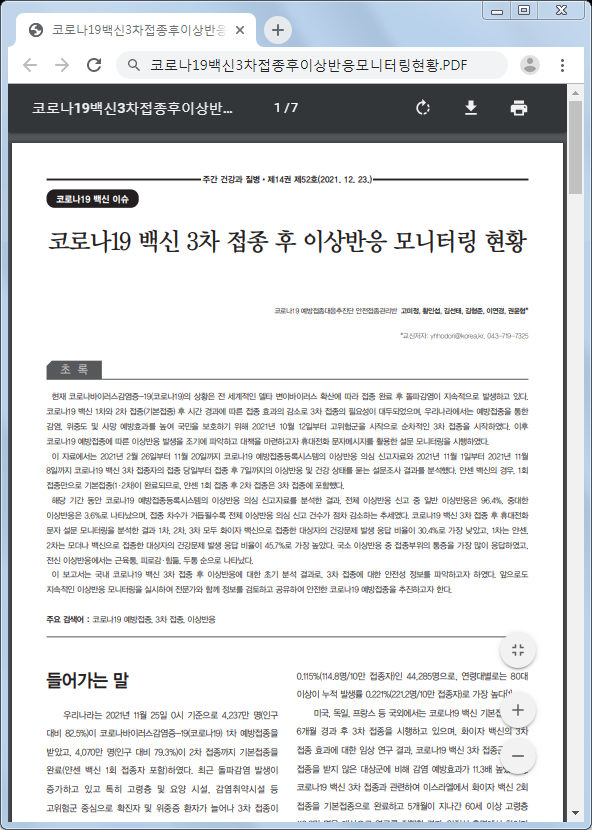

해당 피싱 페이지는 '코로나19 예방접종 추가접종 시행계획 안내'라는 문서가 수신된 것처럼 위장하고 있으며, 실제로 해당 문서를 클릭 시 '코로나19 백신 3차 접종 후 이상반응 모니터링 현황'의 이름을 가진 pdf 파일이 다운로드 됩니다.

ESRC에서 공격기법과 절차, 도메인 등의 침해지표를 분석한 결과, 북한과 연계된 해킹 조직의 소행으로 밝혀졌습니다.

사용자 여러분들께서는 의심스러운 이메일에 포함된 버튼 혹은 링크의 클릭을 지양해주시고, 반드시 발신자 및 접속하는 페이지의 url을 확인하셔야 합니다.

이스트시큐리티는 현재 사이버 위협 정보를 한국인터넷진흥원(KISA) 등 관계당국과 긴밀히 공유해 기존에 알려진 위협이 확산되지 않도록 협력을 유지하고 있습니다.

IoC

naver.cn[.]com

nid.naver.cn[.]com

invoice.naver.cn[.]com