스미싱 문자 공격유형 정리

스미싱 문자는 오래전부터 지속적으로 유포되어왔으며, 시간이 지날 수록 그 수법도 점점 기발해지고 있습니다. 이에 ESRC에서는 스미싱 문자의 공격유형에 대해 정리해 보았습니다.

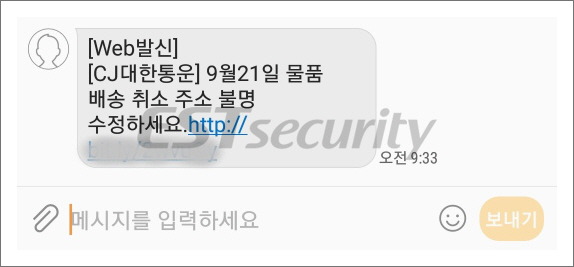

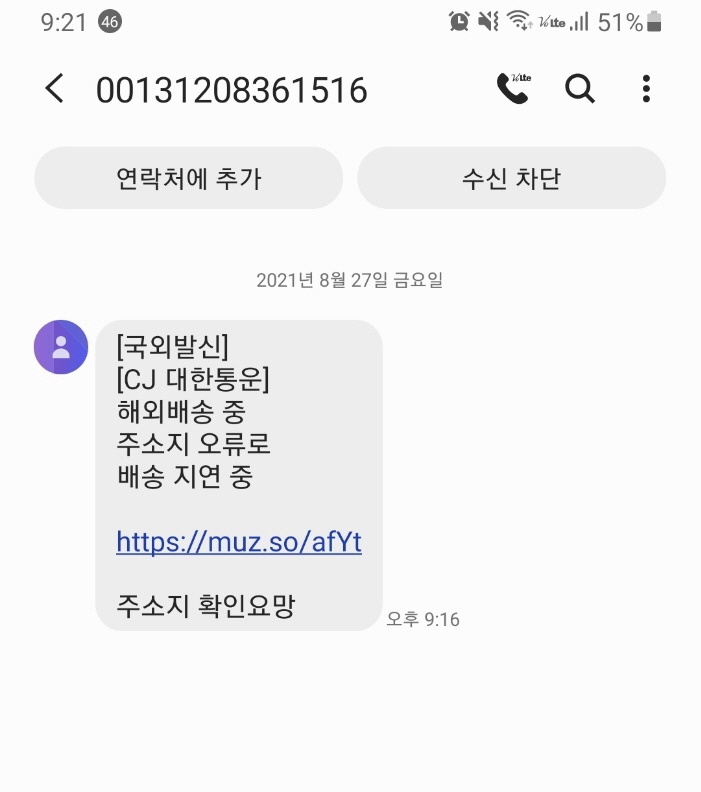

가장 고전적인 형태로, 사용자를 현혹하는 문구와 함께 악성 앱을 내려주는 링크가 문자 내에 포함되어 있습니다. 이러한 스미싱의 경우, 문자에 포함되어 있는 링크에서 직접 앱을 내려주기 때문에 보안시스템을 통해 쉽게 탐지가 가능합니다.

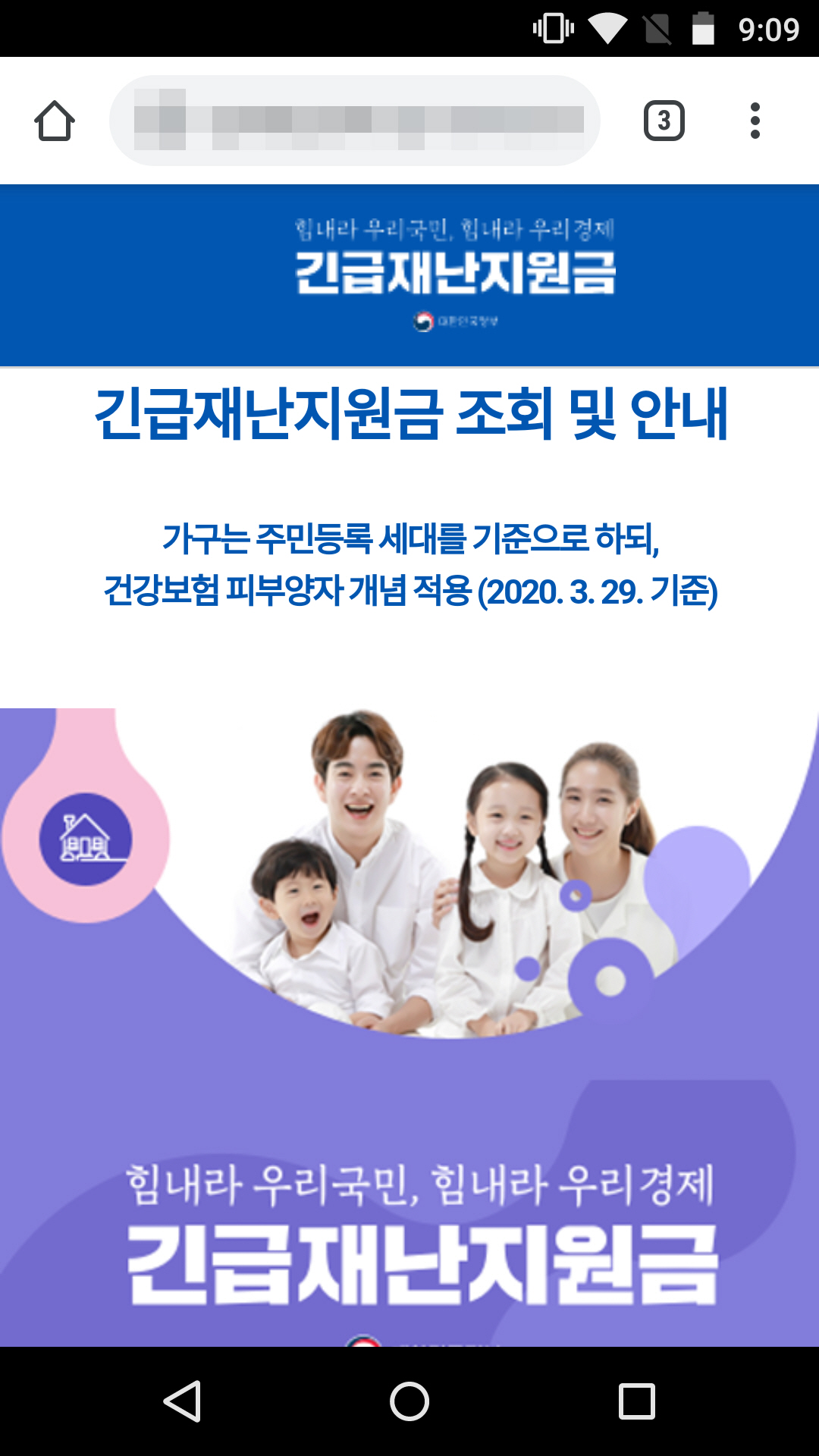

고전적인 스미싱의 형태에서 조금 발전한 형태입니다. 직접 악성앱을 내려주는 경우, 보안시스템을 통해 쉽게 탐지가 가능하자 보안시스템을 우회하기 위하여 새로 등장한 방식입니다. 사용자가 스미싱 문자에 포함되어 있는 링크를 클릭하면, 공격자가 만들어 놓은 피싱 페이지로 이동하게 됩니다. 피싱 페이지에서 기본적인 개인정보 입력을 통하여 개인정보를 유출하며, 떄로는 개인정보 입력 후 악성앱을 내려받는 단계가 추가로 존재하기도 합니다. 이러한 피싱 페이지는 정교하게 제작되었기 때문에 사용자들이 쉽게 속을 수 있습니다. 다만, 악성앱을 내려받을 경우, 모바일 백신에서 탐지될 수 있습니다.

이러한 스미싱의 경우 사용자를 현혹하는 문구와 함께 링크가 포함되어 있습니다. 스미싱 문자 내 링크를 클릭하면 악성 앱이 내려오는 대신, 실제 카카오톡 채널추가 혹은 카카오톡 친구추가 페이지로 넘어갑니다. 이렇게 추가한 카카오톡 채널 혹은 친구는 공기업, 택배기사 등을 위장하고 있으며 이러한 방식을 이용하여 채널의 친구수를 늘리고 주식 리딩방이나 원래 목적의 홍보성 채널로 변경하거나, 채팅을 통하여 추가 정보 유출을 시도할 가능성이 있습니다. 이러한 방식의 스미싱의 경우, 악성앱을 내려주거나 따로 피싱페이지가 존재하는 것이 아니기 때문에, 모바일 백신에서는 탐지를 할 수 없습니다.

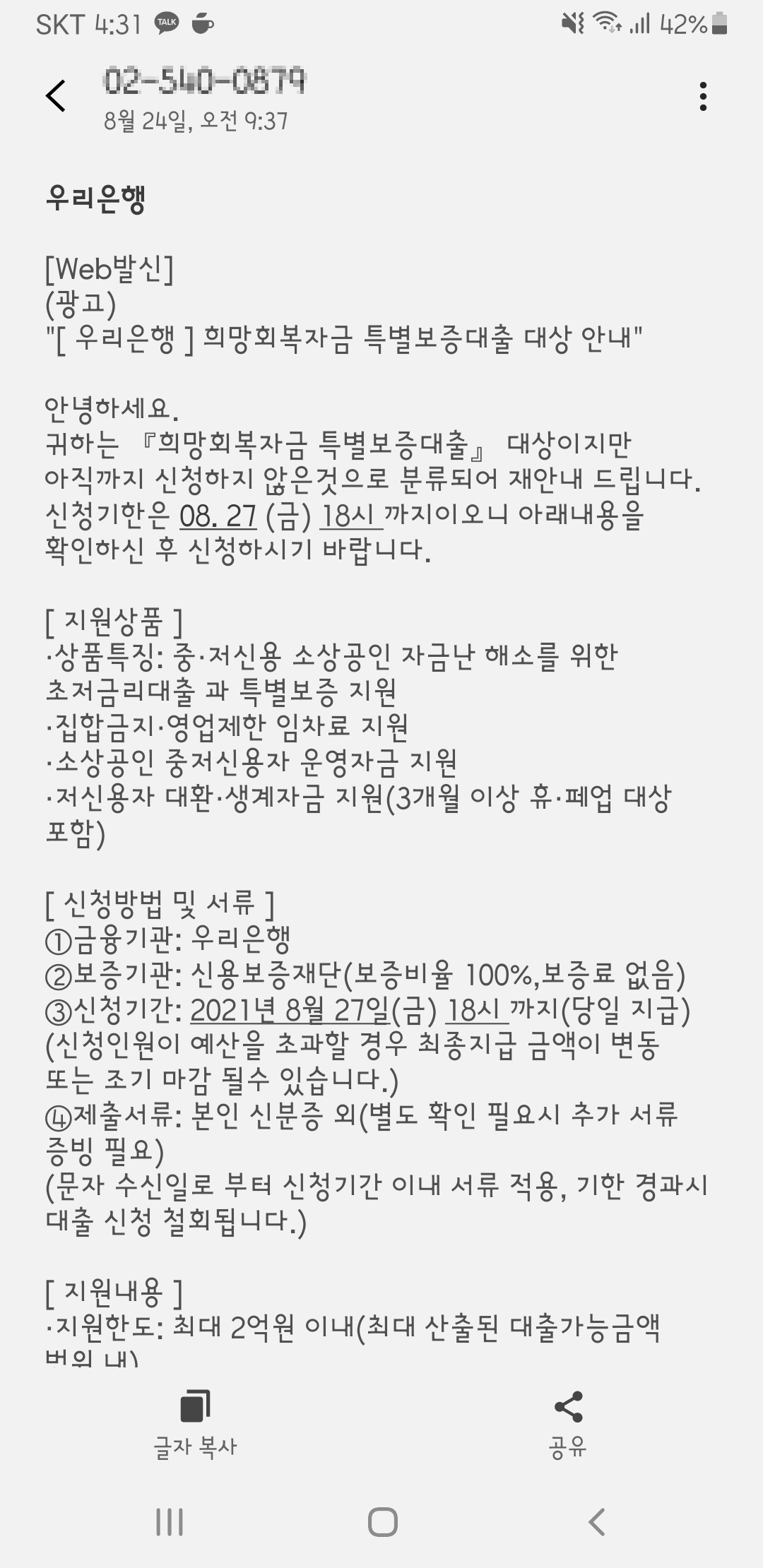

이전부터 꾸준히 발송되어 오던 스미싱 문자로, 해외 혹은 국내에서 수신자 카드로 무단으로 결제된 문구, 금융기관을 사칭하여 저금리 대출가능 등의 문구로 사용자들을 현혹합니다. 이러한 문자의 경우 제일 하단에 고객센터, 소비자보호원, 문의 등의 문구와 함께 전화번호가 안내되어 있어 사용자들의 문의 전화를 유도합니다. 만약 사용자가 스미싱 문자 내 번호로 전화를 하면, 질문을 통하여 개인정보를 유출하며 개인정보가 도용되었다며 대신 신고를 해준다고 유도하거나 금융 앱 설치가 필요하다며 악성앱 설치를 유도합니다. 그 후 다시 공공기관을 사칭하는 사람들에게 전화가 걸려오거나 하는 등의 행위로 결과적으로는 금전적 피해가 발생하게 됩니다. 이러한 스미싱 역시, 해당 문자만으로는 어떠한 악성행위도 하지 않기 때문에 모바일 백신에서는 탐지를 할 수 없으며, 만일 악성앱을 내려받는다면 그 과정에서는 탐지가 가능합니다.

최근 스미싱 형태가 다양해지고 정교해지면서, 사용자들의 피해도 점점 증가하고 있는 추세입니다.

또한 악성앱을 통한 해킹 공격이 아닌, 사회공학적 기법을 이용한 공격이 증가하면서 모바일 백신만으로 피싱 피해를 막기가 점점 어려워지고 있습니다.

이에 사용자 여러분들은 반드시 다음 사항들을 숙지하시어 안전한 모바일 사용을 하시기 바랍니다.

1. 금융사들은 절대로 먼저 대출 안내 문자/전화를 하지 않습니다.

2. 고객센터에서는 절대로 카톡, 문자 등을 통하여 앱을 내려주지 않습니다.(안드로이드 사용자들은 공식 구글플레이를 통해서만 앱을 내려받습니다.)

3. 고객센터에서는 절대로 과도한 개인정보(아이디, 계정비밀번호, 계좌비밀번호 등)을 물어보지 않습니다.

4. 모바일 페이지로 접속했다면 반드시 먼저 URL을 확인해야 합니다.

5. 반드시 알약M과 같은 모바일 백신을 설치하시기 바랍니다.