보안칼럼

이스트시큐리티 보안 전문가의 전문 보안 칼럼입니다.

사용자 OS 시스템파일을 악성파일로 변조 및 감염시키는 악성코드 유행

최근 사용자의 OS 시스템파일을 악성파일로 변조하여 감염시키는 악성코드가 새로이 유행하고 있는 것으로 확인됩니다.

이러한 수법은 예전부터 사용되어 왔으나 최근에는 교체시키는 대상파일 및 감염경로, 감염증상이 다양해지고 있습니다. 그 중 최근 가장 많이 보고되는 악성코드 형태는 윈도우 시스템파일 중 “wshtcpip.dll” 파일을 변조시켜 백신프로그램을 무력화 시키고 감염PC의 금융정보를 탈취하는 형태입니다.

1. 악성코드 감염증상금융정보 탈취, 감염PC내 공인인증서 정보 탈취, 백신 무력화

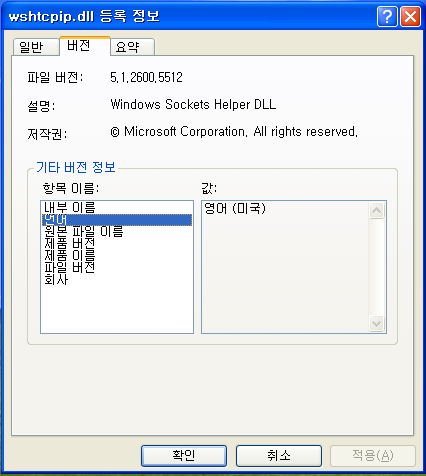

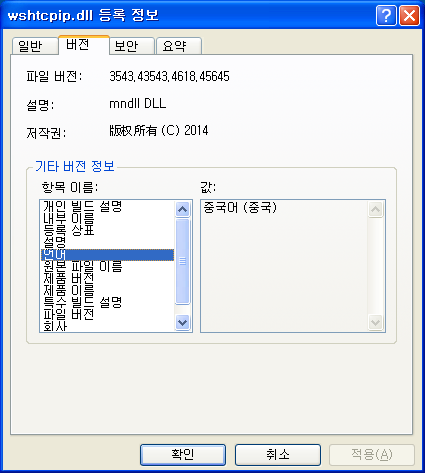

먼저 시스템에 존재하는 정상적인 wshtcpip.dll 파일을 악성으로 바꿔치기 하고, 정상파일은 ws2tcpip.dll 이름으로 변경해서 로딩하는데 이용합니다.

<정상 wshtcpip.dll>

<변조된 wshtcpip.dll>

익스플로러 프로세스에 로딩되어 실행된 wshtcpip.dll 파일은 인터넷 뱅킹 사이트의 접속 시점을 모니터링 하여 특정 은행사이트가 확인되면 해당사이트의 금융거래정보를 탈취합니다. 또한 감염된 PC내 공인인증서가 존재하는지 “SingCert.der”, “SignPri.key” 파일을 검색하고, 유출을 시도합니다. 백신프로그램의 탐지를 차단시키기 위해 관련 서비스를 중지하고, 드라이버 파일을 삭제하여 백신프로그램이 실행되지 않거나 업데이트를 막아 무력화시킵니다.

2. 악성코드 치료방법

현재 알약에서는 변조된 wshtcpip.dll 파일을 Spyware.OnlineGames.pip 진단명으로 탐지하고 있으며, 치료가 가능하지만 사용자PC에 따라 치료가 실패되는 경우가 발생될 수 있습니다. 치료가 실패되는 경우는 아래와 같은 방법으로 변조된 시스템파일을 정상파일로 교체하여 해결할 수 있습니다.

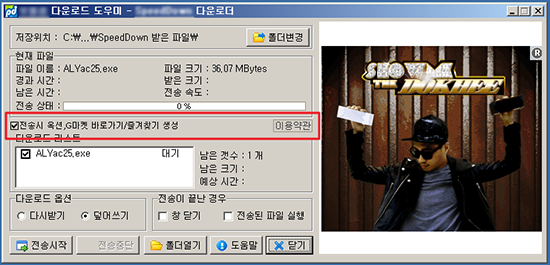

해당 악성코드가 이슈가 되는 점 중 또 한가지는 일종의 제휴프로그램으로 불리는 애드웨어(Adware)를 통해 감염이 이루어진다는 점입니다. 공격자들은 이러한 애드웨어 프로그램 서버를 해킹하여 해당 프로그램 업데이트 시 악성파일이 함께 다운로드 되도록 파일을 변조합니다.

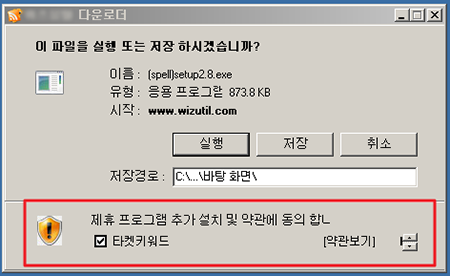

이러한 애드웨어 프로그램들이 이미 많은 사람에게 설치되어 있다는 점과 여타 Drive-by Download 기법처럼 특정 보안 취약점을 이용한 방식이 아니기 때문에 취약점 존재여부와 상관없이 누구나 감염대상에 포함시킬 수 있고, 애드웨어 업데이트 기능을 통해 언제든지 자유롭게 배포가 가능하다는 점을 이용해 악용되고 있는 것으로 보입니다. 이런 방식은 사용자들이 자신의 컴퓨터에 대한 보안상태를 최신정보로 유지한다 하더라도 자신도 모르게 설치되는 애드웨어로 인한 감염을 막을 수 없게 만듭니다.

<파일 다운로드 프로그램을 통해 설치되는 애드웨어 프로그램>

또한 애드웨어 프로그램들이 사용자가 인식하기 어렵게 설치되고 PC사용에 불편을 주는 부분은 있으나 엄연히 사용자 동의 절차를 통해 설치되는 부분이라 보안업체에서는 이러한 애드웨어 프로그램에 대한 탐지 및 제거가 애매한 상황에 있습니다.

이를 예방하기 위해서는 무엇보다 이러한 애드웨어 프로그램이 설치되지 않도록, 사용자들이 스스로 주의하는 것이 필요합니다. 신뢰할 수 없는 사이트나 개인 블로그를 통해 파일을 다운로드 받는 것은 피하고 파일을 다운로드 받거나 프로그램을 설치하는 경우에는 제휴프로그램이라는 명목으로 설치를 유도하는 프로그램은 없는지 확인하는 습관이 필요하겠습니다.