보안칼럼

이스트시큐리티 보안 전문가의 전문 보안 칼럼입니다.

JAVA 보안관리 우회 취약점

PC에 자바 런타임 환경(JRE) 이라는 플랫폼이 설치되어있으면 ‘자바 애플릿’이라는 일종의 작은 프로그램을 실행할 수 있습니다.

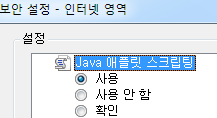

애플릿은 기존의 웹 문서로는 나타낼 수 없었던 복잡한 정보들을 표현해 낼 수 있어 현재 널리 이용되고 있습니다. '애플릿’은 따로 복잡한 설치과정도 필요하지 않으며, 웹서핑을 할 때 브라우저를 통해 자동으로 다운로드되고 사용자 동의 없이도 실행됩니다. 웹브라우저 설정을 통해 애플릿의 실행을 차단할 수는 있지만 대부분의 웹브라우저에서 자바애플릿은 기본적으로 실행이 허용되어 있습니다.

<자바애플릿 기본 실행 허용>

이처럼 자바 애플릿은 웹페이지 열람 시 그냥 실행되기 때문에 사용자에게 별도의 추가 동의를 받지 않는 한 매우 제한된 권한만을 가지게 되어있습니다. 정상적인 애플릿은 제한된 메모리 공간에서만 실행되며, 사용자의 시스템에 악영향을 줄 수 있는 동작은 할 수가 없게 되어있죠. 보안을 위해 애플릿을 구동시키는 JRE의 설계 때부터 그렇게 정해놓은 것 입니다. 예를 들어 별도의 권한동의 없이 실행된 자바애플릿은 윈도우의 중요 시스템 폴더인 Windows\System 폴더에 파일을 복사하는 작업을 수행할 수 없습니다.

그런데 8월 27일에 이 같은 보안규칙을 무시하는 새로운 JAVA 취약점이 발표되었습니다.

이번 취약점을 악용해 만들어진 애플릿은 JRE에서 정하는 규칙을 무시(Java Security Manager를 Bypass)하고 스스로 권한을 올려 윈도우 시스템폴더에 임의의 파일을 설치할 수도 있습니다. 결론적으로 이번에 취약하다고 발표된 JRE 버전을 계속 사용한다면, 이용자가 기본설정의 웹브라우저로 악성애플릿이 포함된 웹페이지를 방문하기만 해도, 즉시 PC에 악성코드가 설치될 수 있습니다. 벌써 국내에 이 취약점을 악용하는 웹사이트들이 우후죽순 생겨나고 있어, 언제 어느 사이트에 방문했다가 악성코드에 감염될지 모르는 상황입니다.

다행히도 자바 제작사인 오라클사에서 이번 취약점의 심각성을 인정하는 듯 빠르게 보안패치를 발표했습니다. 안전한 인터넷 이용을 위해 아래 안내에 따라 최신 JRE/JDK보안패치를 꼭 설치하시기 바랍니다.

[JDK/JRE 설치여부 확인 및 보안패치 방법]

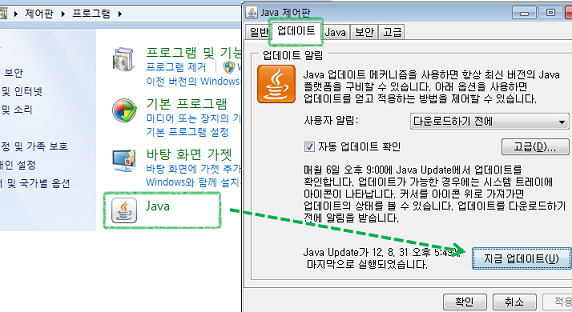

1. 윈도우의 제어판을 통해 JAVA를 업데이트 하는 방법

[제어판] - [프로그램] - [JAVA] - [업데이트]탭 - [지금 업데이트] 클릭하여 업데이트 진행JAVA가 설치가 되어있지 않은 경우, [JAVA] 가 표시되지 않으며 업데이트를 할 필요가 없습니다.

윈도우의 제어판을 통한 자바 업데이트>

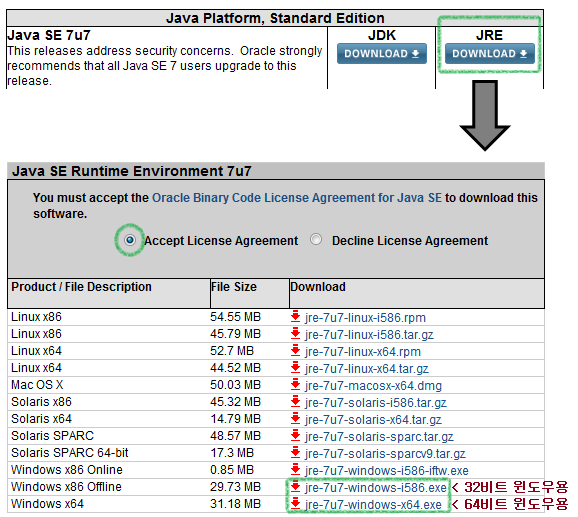

2. 오라클 홈페이지를 통해 업데이트 하는 방법

아래의 주소로 이동하여 설치된 버전에 따라 최신의 JDK 또는 JRE를 설치합니다.

http://www.oracle.com/technetwork/java/javase/downloads/index.html

[취약점의 영향을 받는 버전]

JDK / JRE 7 Update 6 및 이전버전JDK / JRE 6 Update 34 및 이전버전

[참고 사이트]

http://www.krcert.or.kr/kor/data/secNoticeView.jsp?p_bulletin_writing_sequence=1246http://www.us-cert.gov/cas/techalerts/TA12-240A.htmlhttp://www.kb.cert.org/vuls/id/636312http://www.oracle.com/technetwork/topics/security/alert-cve-2012-4681-1835715.htmlhttp://www.oracle.com/technetwork/java/javase/downloads/index.htmlhttp://www.java.com/ko/download/help/java_update.xml